Lanzado en 2012, Qubes OS es un sistema operativo de escritorio que logra seguridad a través de la compartimentación, protegiendo sus activos permitiéndole aislarlos entre sí. Sus creadores, los investigadores de seguridad Joanna Rutowska y Rafal Wojtczuk, partieron del supuesto de que partes del sistema de un usuario, ya sea una aplicación o un sistema operativo subyacente, probablemente se verían comprometidas en algún momento. Aislarlos a un nivel bajo significa que si una aplicación se infecta con malware, hay menos posibilidades de que el software tóxico pueda infectar a otras o robar sus datos.

Revisión del sistema operativo Qubes: configuración

Lo que Rutowska y Wojtczuk crearon es un sistema operativo en sí mismo, pero es más fácil pensar en él como una colección de diferentes sistemas operativos que se ejecutan bajo un único sistema de gestión. Se basa en el hipervisor Xen, un hipervisor básico 'Tipo 1' que ejecuta múltiples máquinas virtuales. En el lenguaje de este sistema operativo, se llaman Qubes.

Existen diferentes tipos de Qube con diferentes funciones principales. Las que los usuarios encontrarán con mayor frecuencia son las máquinas virtuales de aplicaciones (app VM), que manejan diferentes categorías de tareas para el usuario mientras aíslan sus aplicaciones y datos del resto del sistema.

El sistema operativo viene instalado con diferentes aplicaciones VM Qubes listas para usar, incluidas las laborales, personales y no confiables. Sin embargo, éstas son sólo una sugerencia; los usuarios pueden crear tantos como quieran para respaldar actividades en diferentes dominios con diferentes niveles de confianza.

Un profesional independiente con varios clientes puede crear aplicaciones VM Qubes independientes para cada cliente para aislar sus aplicaciones y datos. Si alguien del cliente A infecta el Qube del profesional independiente con un archivo adjunto malicioso, la infección no se propagará al Qube del cliente B. Es posible que utilicen cada uno de estos Qubes únicamente para tareas relacionadas con el trabajo que dependen de piezas de software aprobadas. Es posible que utilicen una aplicación completamente diferente, VM Qube, para ejecutar su canal personal de YouTube, donde instalan y experimentan con diferentes piezas de software aleatorio de Internet.

Revisión del sistema operativo Qubes: características de aislamiento

La arquitectura del sistema operativo Qubes tiene más matices que esto. También aísla otras operaciones internas que normalmente residirían dentro de un único sistema operativo y con las que los usuarios generalmente no necesitarán interactuar mucho directamente. Estos incluyen un Qube administrativo, dom0, que se ejecuta en una base de código delgada y administra todo el sistema, junto con otros Qubes separados que ejecutan varias funciones del sistema.

Un GuiVM maneja la virtualización de la GUI que ejecuta múltiples Qubes y sus aplicaciones bajo la misma interfaz de usuario. Los Qubes de redes sin privilegios manejan las redes (no hay funcionalidad de redes en las máquinas virtuales de la aplicación) y están conectados a los Qubes de firewall que administran diferentes conjuntos de reglas de firewall. Puede crear varios Qubes sys-USB para manejar dispositivos USB y varios Qubes sys-VPN para admitir diferentes VPN.

Este sistema granular separa claramente los componentes internos de la aplicación VM Qubes, lo que conlleva beneficios de seguridad. Puede elegir a qué pila de red desea conectar la máquina virtual de su aplicación (tal vez una VPN para un cliente de trabajo específico). También puede activar y desactivar la red a voluntad en un Qube a través del Administrador de Qubes.

Revisión del sistema operativo Qubes: navegación

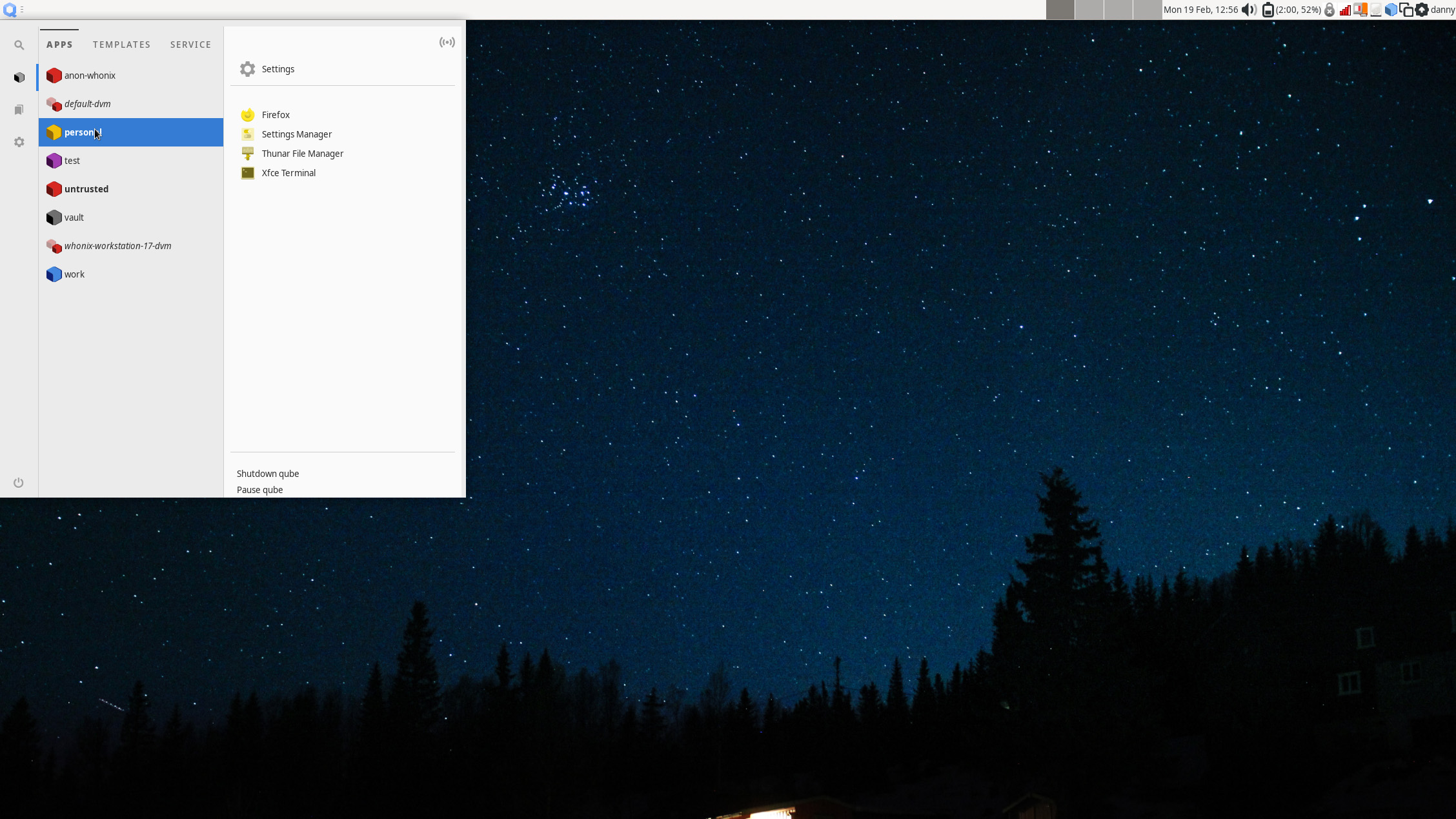

La GUI del sistema operativo Qubes unifica el acceso a todos los Qubes separados en un solo lugar, accesible a través de un menú en la parte superior derecha de la pantalla:

Puede iniciar un Qube individual, pero el sistema operativo está realmente diseñado para iniciar aplicaciones individuales, cuyos accesos directos se proporcionan en el menú. De forma predeterminada, Personal Qube le ofrece cuatro: Firefox, un administrador de configuración, un administrador de archivos y una terminal. Puede actualizar las aplicaciones que aparecen en este menú cambiando la configuración del Qube.

Tenga en cuenta que cada uno de estos Qubes está codificado por colores. Mientras que el Qube personal es amarillo, el Qube no confiable predeterminado que viene en la caja es de color rojo. Aquí es donde quizás quieras jugar con aplicaciones que no son de confianza.

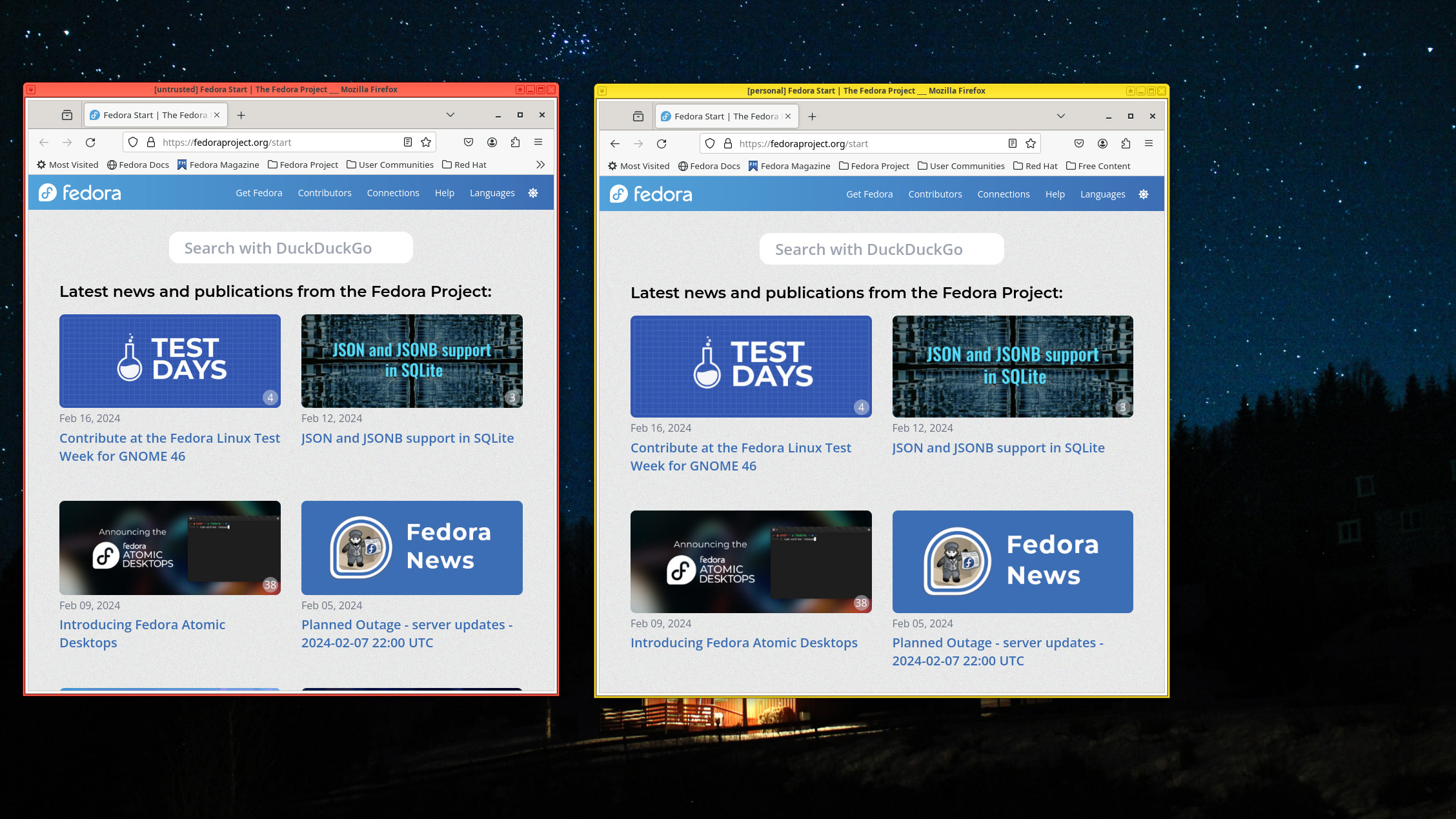

La codificación de colores en las aplicaciones se extiende hasta los bordes de las ventanas de las aplicaciones, lo que minimiza la posibilidad de errores. También puede dedicar los diferentes espacios de trabajo virtuales (pantallas) de los sistemas para ejecutar las aplicaciones de cada Qube si eso ayuda. Aquí puede ver los navegadores Firefox de dos Qubes diferentes ejecutándose uno al lado del otro:

Una práctica común es crear Qubes 'bóveda' que nunca se conectan a la red. Al igual que con otros Qubes, puedes crear tantos como quieras. Uno puede contener sólo su administrador de contraseñas local, mientras que otro puede contener sus claves GPG.

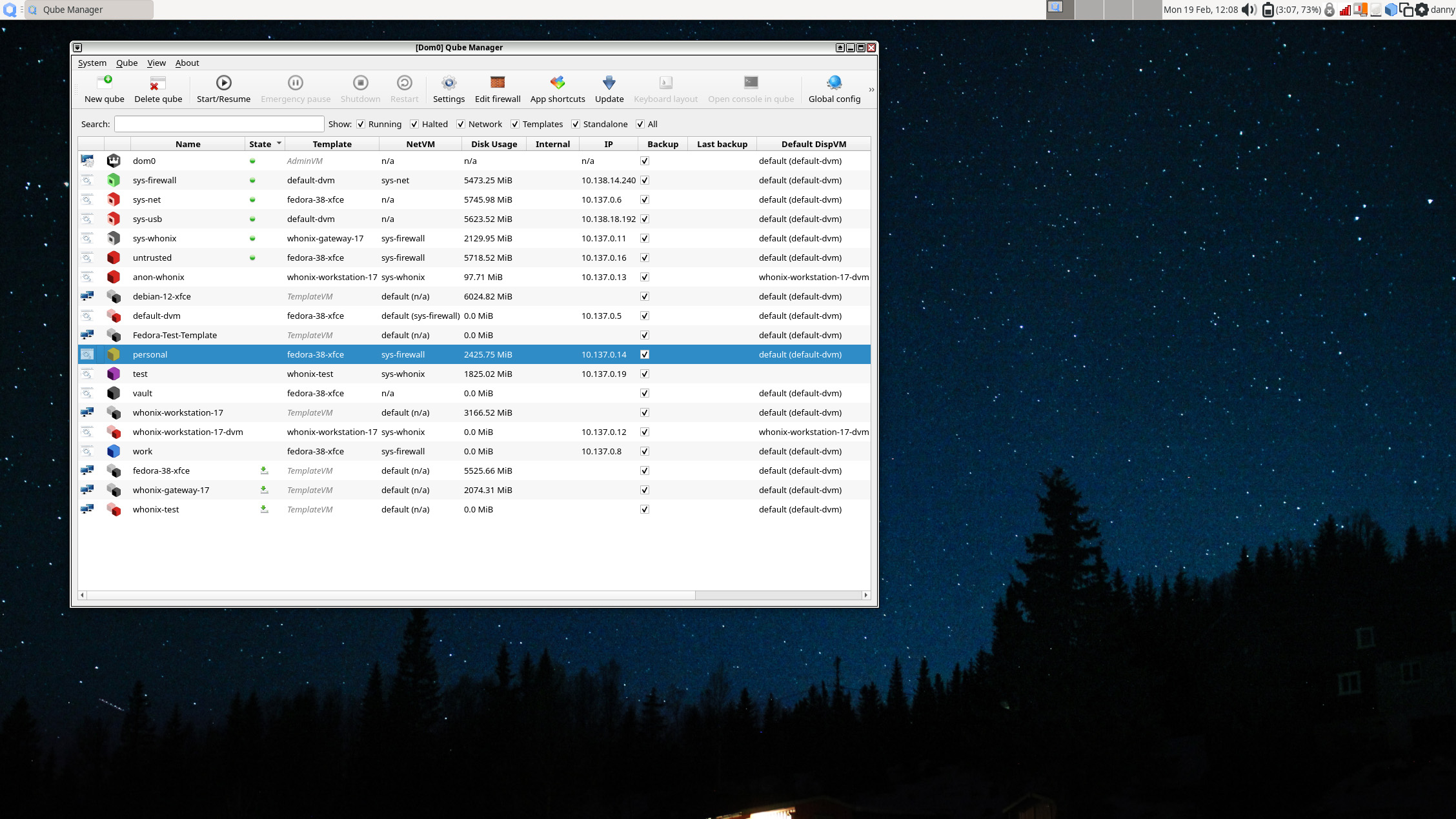

Aunque los Qubes están aislados, aún puedes mover o copiar archivos y contenido del portapapeles entre ellos. Esto se hace usando comandos de menú explícitos en cada Qube o llamando a una terminal dom0 directamente desde el escritorio (Alt+F2) y escribiendo un comando manualmente. Enviar archivos de esta manera los coloca en una carpeta QubesIncoming en el Qube de destino. Puede verificar el estado de todos los Qubes en el sistema usando Qubes Manager:

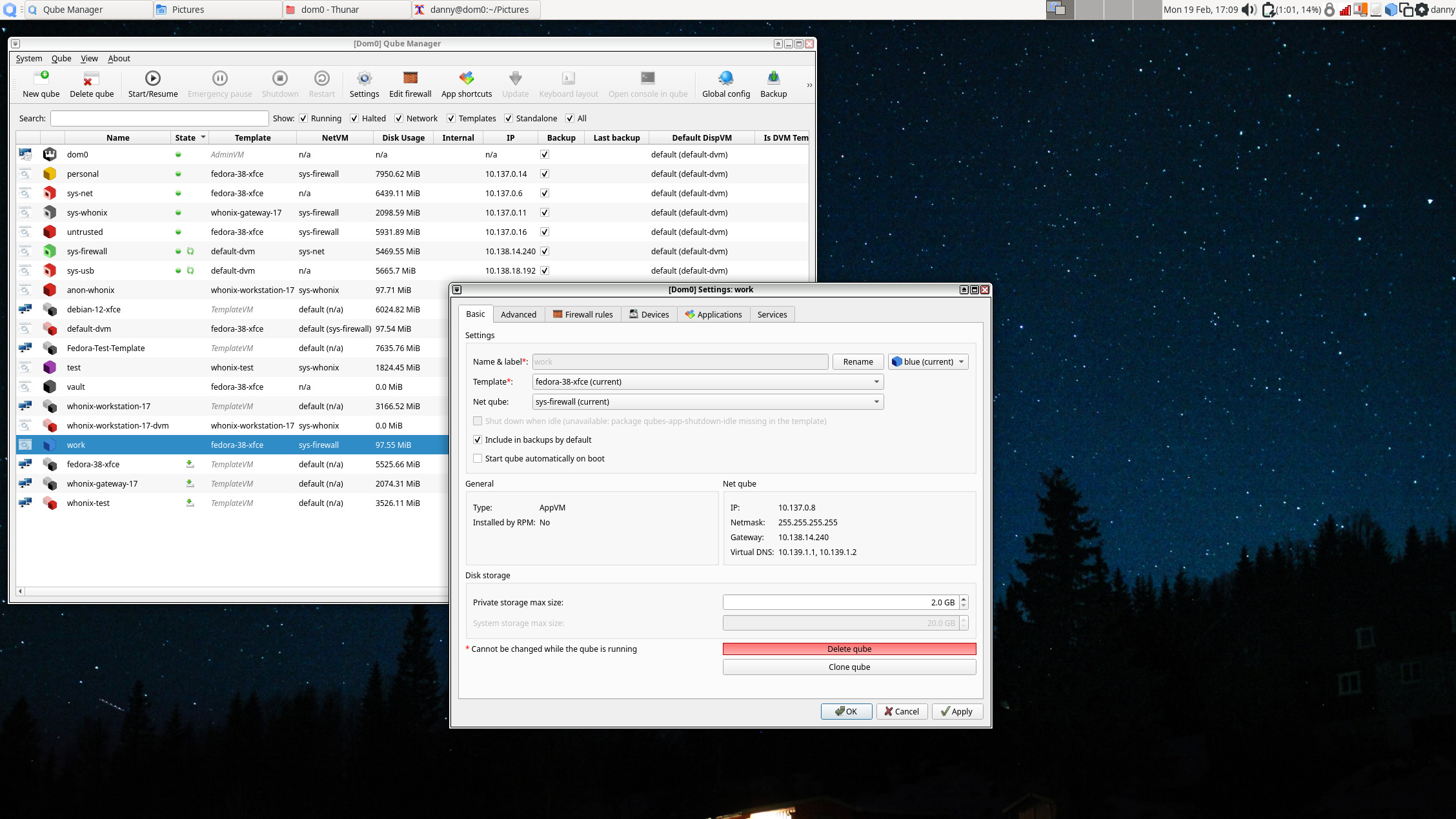

También puede acceder a la configuración desde aquí, lo que le brinda control sobre cada aspecto del funcionamiento de un Qube. Aquí está el panel de configuración para Work Qube que el sistema operativo configura de forma predeterminada:

Revisión del sistema operativo Qubes: plantillas

Normalmente creas Qubes usando plantillas. Estas son versiones de sistemas operativos empaquetados específicamente para funcionar con la arquitectura Qubes. Hay varios disponibles actualmente: Fedora, Debian, Ubuntu, Arch, CentOS, Gentoo y Whonix.

El tipo de plantilla Whonix merece una mención extra. Este sistema operativo fue creado para el anonimato y está diseñado para ejecutarse en la red de enrutamiento cebolla Tor. Esto crea protecciones de red y del lado del cliente altamente seguras y centradas en la privacidad en Qubes OS. Si eres un periodista que quiere investigar personajes turbios en la web oscura sin dejar rastro, no busques más.

Los usuarios de Windows aún pueden crear Qubes utilizando una instancia del sistema operativo construida como una máquina virtual de hardware totalmente virtualizada (HVM, un modo de virtualización dentro de Xen). Necesitará el kit de herramientas de Windows de Qubes para proporcionar funciones adicionales, como compatibilidad con copiar y pegar entre Qubes y configuración automática de red. De hecho, puedes crear cualquier sistema operativo que desees como HVM (o ejecutarlo como una distribución en vivo) siempre que tengas una ISO de instalación. Sin embargo, perderá algunas de las ventajas que proporcionan las configuraciones con plantillas.

Las plantillas son una forma rápida y segura de crear rápidamente un nuevo Qube con configuraciones preexistentes. Puede crear tres clases de Qube a partir de una plantilla: máquinas virtuales de aplicaciones, máquinas virtuales independientes y desechables.

Las máquinas virtuales de aplicaciones basadas en una plantilla tienen su propio directorio /home pero, en lugar de tener su propio sistema de archivos raíz, tienen acceso de solo lectura a las plantillas. Esto facilita la creación rápida y consistente de Qubes livianos. También significa que cualquier parche de seguridad aplicado a la plantilla se aplica inmediatamente a todos los Qubes basados en ella. Esto sucede a través de un proxy de actualización dentro de Qubes OS que administra las actualizaciones de todas las plantillas automáticamente. Si desea utilizar diferentes Qubes para diferentes proyectos de trabajo sensibles, este es un sistema excelente.

La desventaja de crear Qubes de aplicaciones a partir de plantillas es que solo los directorios /home, usr/local y /rw/config de un Qube persisten después de los reinicios. Esto significa que la mayoría de las aplicaciones que instale en un Qube que no sea de plantilla desaparecerán al reiniciar. Para solucionar este problema, puede crear un Qube independiente. Este se basa en una plantilla pero es completamente independiente de ella, y utiliza sus propios directorios raíz y de inicio. Esto persiste las aplicaciones instaladas a lo largo del tiempo, pero la desventaja es que debes actualizarlo manualmente.

Un desechable es un Qube que se genera bajo demanda, ejecuta una única aplicación solo una vez y luego se elimina cuando se cierra. Está diseñado para operaciones que sólo desea realizar una vez, como abrir un archivo adjunto que parece sospechoso o visitar un sitio web que no es de confianza. Los administradores de archivos en la aplicación Qubes incluyen opciones para ver o editar un archivo de forma desechable, protegiéndolo de consecuencias imprevistas. También puedes abrir aplicaciones como un navegador en un dispositivo desechable, tanto por motivos de privacidad (no hay un registro local de tus hábitos de navegación) como de seguridad (las infecciones de malware no son un problema).

Revisión del sistema operativo Qubes: ¿Vale la pena?

La seguridad por compartimentación no es nueva. Cualquiera que haya ejecutado máquinas virtuales separadas para trabajos peligrosos como análisis de malware o visitas a sitios no confiables ha estado operando una forma de esto. Sin embargo, administrar máquinas virtuales manualmente puede resultar engorroso, especialmente si desea más de un par de máquinas para diferentes tareas. El equipo de Qubes OS también señala que las máquinas virtuales invitadas que se ejecutan en un sistema operativo host son tan seguras como el host. Si su sistema host de Windows está comprometido, esa compartimentación ya no funciona.

Sin embargo, un hipervisor básico de Xen sigue siendo un software subyacente que podría verse comprometido, y el equipo de Qubes OS admite que tiene que “confiar ciegamente” en la seguridad de Xen. Sin embargo, un hipervisor Tipo 1 tiene una superficie de ataque mucho menor que un sistema operativo completo que actúa como manguera para una máquina virtual.

El equipo de Qubes OS ejecuta un rastreador de avisos de seguridad para el hipervisor, junto con un boletín de seguridad de Qubes separado que incluye cualquier vulnerabilidad del hipervisor que afecte a Qubes. También emite actualizaciones de seguridad automáticas para dom0 y otros Qubes. En resumen, nada puede ser 100% seguro, pero el equipo empuja la aguja lo más que puede en esa dirección.

Hay algunas desventajas del sistema operativo Qubes que vale la pena conocer. Debido a que cada Qube es una máquina virtual (aunque sea liviana), puede consumir muchos caballos de fuerza. La documentación recomienda un SSD rápido en lugar de un HDD para el almacenamiento. Incluya una cantidad decente de memoria para mantener un rendimiento óptimo (6 Gb es mínimo, pero se recomiendan 16 Gb). Y si su CPU no admite las extensiones VT-x o VT-d necesarias para la virtualización, olvídelo.

Además, considere la compatibilidad con gráficos. Si bien puede funcionar con algunas GPU externas, esto puede requerir algo de ayuda, especialmente en el kit NVIDIA. El equipo “recomienda encarecidamente” utilizar CPU con gráficos integrados. Eso podría ser problemático si, como el mío, su escritorio es una máquina Ryzen 9 3950x sin ningún gráfico integrado. Sin embargo, mi computadora portátil Framework ejecutó Qubes OS perfectamente, sin contratiempos.

Qubes OS no es adecuado para todos. La gente ha tenido cierto éxito al ejecutar juegos en él, por ejemplo, pero no está diseñado para eso. Lo que sí proporciona es una gran base para quienes se preocupan por la seguridad y la privacidad. No es solo para los tipos de sombreros de papel de aluminio: es útil para cualquier técnico que quiera interactuar con ecosistemas digitales con mayor confianza y seguridad. Los Snowden del mundo lo utilizarán (de hecho, él lo recomienda), pero también hemos oído hablar de ingenieros que lo utilizan como su motor diario. Si trabaja constantemente con archivos confidenciales, especialmente en muchas empresas o tipos de actividades diferentes, esto le ofrecerá una valiosa tranquilidad.

Sin embargo, hay una advertencia importante; No tiene mucho sentido tomarse tiempo y esfuerzo adicionales para configurar y operar Qubes OS sin un nivel básico de conocimientos sobre privacidad. Los errores básicos de OPSEC, como cargar accidentalmente secretos en su cuenta de trabajo de GitHub, harán que los activos de su empresa sean arruinados, sin importar cuán bloqueado estuviera el Qube de origen. Lo mismo ocurre con navegar por sitios que no son de confianza desde esa cuenta de trabajo confidencial “sólo por esta vez”, o reutilizar alias entre cuentas de trabajo y sus servidores de juegos o Discord favoritos. Sin embargo, si adopta las prácticas correctas de higiene digital, esto podría mejorar significativamente su juego de privacidad y ciberseguridad.